クラウドネイティブセキュリティの鍵を握るCNAPP

DXの加速に伴い、多くの企業においてクラウドはもはや検証環境や一部のシステムにとどまらず、ビジネスを支えるメインプラットフォームとなっています。しかし、クラウド利用の拡大は、従来のセキュリティ境界を曖昧にし、新たなリスクをもたらしました。オンプレミス時代に培った「境界型防御(ファイアウォールで内側を守る)」という考え方だけでは、動的かつ分散的なクラウド環境を保護しきれないのが現実です。

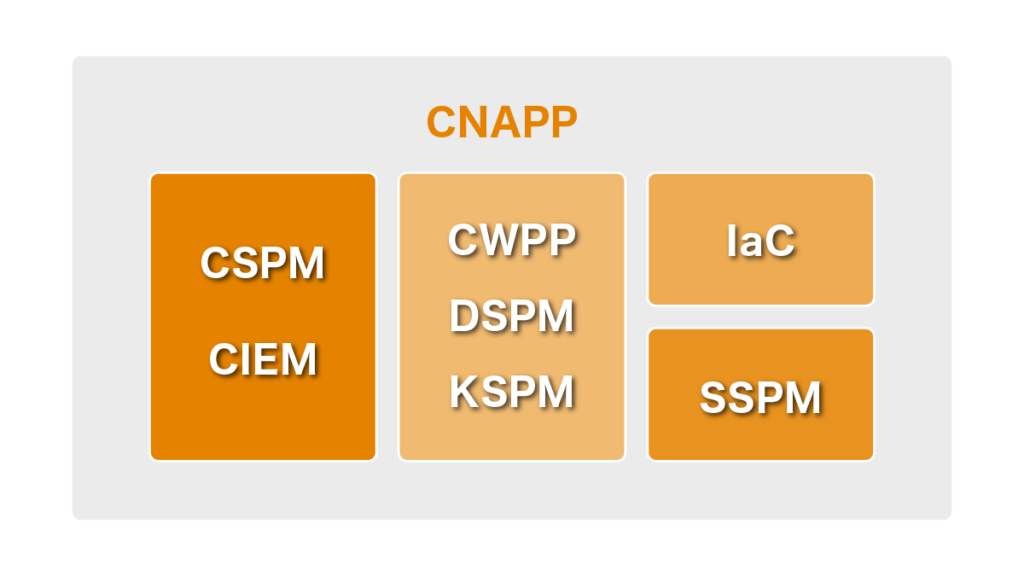

こうした課題に対応するために注目されているのが、クラウドネイティブなセキュリティ対策を一元的に統合するプラットフォーム「CNAPP(Cloud Native Application Protection Platform)」です。本記事では、なぜ今CNAPPが求められるのか、その背景と、CNAPPを構成する主要7機能(CSPM、CIEM、CWPP、DSPM、KSPM、IaCスキャニング、SSPM)について解説します。

クラウドネイティブセキュリティとは?基本概念とその重要性

クラウドネイティブセキュリティとは、単に「クラウド上でセキュリティソフトを動かす」ことではありません。コンテナ、マイクロサービス、サーバーレスといったクラウド固有の技術や、迅速な開発サイクル(CI/CD※)も含め、自動化されたセキュリティアプローチを指します。

※CI:Continuous Integration(継続的インテグレーション)、CD:Continuous Delivery(継続的デリバリー)

この概念が不可欠とされる背景には、クラウド特有の2つの事情があります。まず、クラウド事業者との「責任共有モデル」の存在です。インフラ基盤は事業者が保護しますが、その上のデータや「設定」はユーザー自身の責任範囲となります。物理的な壁で守られたオンプレミスとは異なり、クラウドではAPIや管理コンソールの設定ミス一つが、即座に情報漏洩につながるリスクを孕んでいるため、従来以上に厳格な管理が必要です。

さらに、リソースが短時間で生成・消滅を繰り返す「エフェメラル(短命)」な特性も大きな要因です。IPアドレスすら頻繁に変わる動的な環境下では、人間による手動監視や固定的な資産管理は追いつきません。ビジネスの要である開発スピードを損なわず、かつ自動的にリスクを排除するには、クラウドの特性に最適化されたセキュリティの仕組みが不可欠です。こうした要件を包括的に満たすものとして、CNAPPの重要性が高まっています。

クラウドネイティブセキュリティに関するトレンド

クラウド環境を狙う脅威は年々高度化していますが、その侵入手口の多くは非常に基本的な隙を突いたものです。最新の脅威動向と対策の傾向を整理します。

主な脅威動向

- 設定ミス(Misconfiguration)による情報漏洩

- S3やFWの設定不備により、機密情報が外部に晒される

- ヒューマンエラーが原因だが、クラウド最大のリスク要因

- 過剰な権限付与とIDの悪用

- 「とりあえず管理者権限」等の運用で、強力な特権が放置される

- ID侵害時、被害がシステム全体へ横展開する主要因となる

- サプライチェーンリスクにもなる脆弱性

- コンテナやOSS等に、既知の脆弱性が最初から含まれている

- ガバナンスが効いていないセキュリティの隙を突かれる

セキュリティ対策傾向

主流となっているのが「セキュリティ・バイ・デザインとシフトレフト」と「ゼロトラスト」の適用です。システム稼働後の監視に依存するのではなく、開発(ビルド)段階からセキュリティチェックを組み込むことで、手戻りとリスクを最小化する動きが加速しています。同時に、社内ネットワークであれば安全という境界型防御の前提を捨て、「誰が(ID)」「どの環境で(ワークロード)」アクセスしているかを常に検証するゼロトラストの考え方が標準となりつつあります。

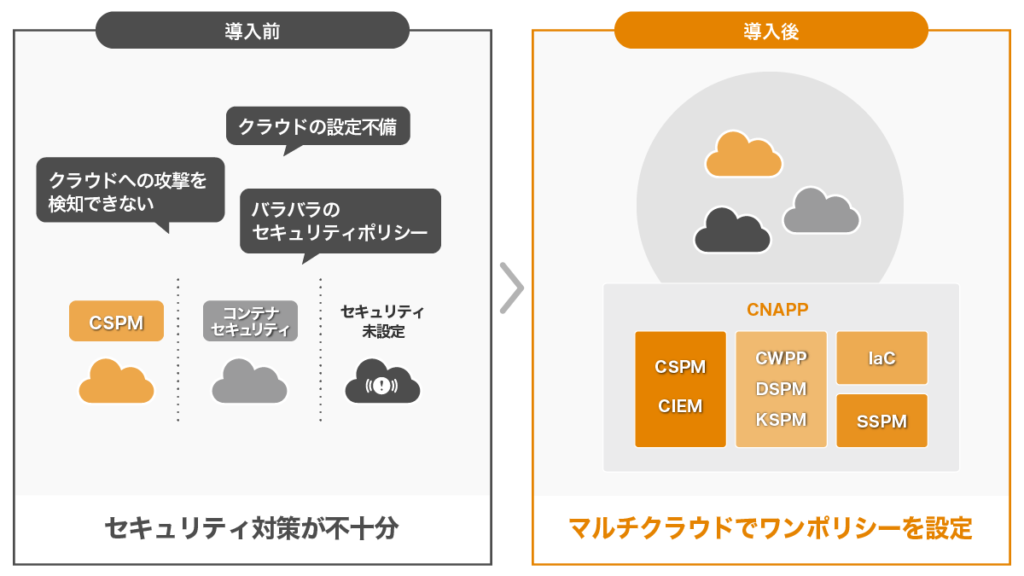

さらに、これらの対策を効率的に実行するために注目されているのが「CNAPP」です。従来はCSPM、CWPP、CIEMといったツールを個別に導入・管理していましたが、CNAPPはこれらを統合プラットフォームとして束ね、開発段階から本番環境までを一気通貫で保護します。加えて、データ保護やコンテナ環境の管理、SaaSの設定監査まで対象を広げた包括的なアプローチが、新たなスタンダードとして広がっています。

クラウドネイティブセキュリティ(CNAPP)の主要対策

CSPM – 設定管理

CSPM (Cloud Security Posture Management)は、クラウド基盤の設定ミスやコンプライアンス違反を継続的に監視・管理する機能です。APIを通じてクラウド環境全体をスキャンし、ストレージの意図しない公開やMFA未設定といったリスクを検知します。多くのインシデントの原因となるヒューマンエラーを早期に発見できるため、クラウドセキュリティの「第一の防衛線」として不可欠な存在です。

CIEM – 権限管理

CIEM (Cloud Infrastructure Entitlement Management)は、クラウド上の過剰な権限を排除し、「最小権限の原則」を徹底するための機能です。複数のクラウドサービスやアカウントを横断して利用していると、「誰がどこにアクセスできるか」を正確に把握するのは困難です。CIEMは複雑化したIDと権限(IAM)を可視化し、長期間使用されていない不要な権限を特定・是正することで、ID侵害時の被害拡大を未然に防ぎます。

CWPP – ワークロード保護

CWPP (Cloud Workload Protection Platform)は、仮想マシン、コンテナ、サーバーレスといった処理の実体であるワークロードを保護する機能です。CSPMが「設定」を守るのに対し、CWPPはOSやアプリケーション層に対してマルウェア対策、脆弱性スキャン、改ざん検知などを提供します。オンプレミスやマルチクラウドが混在するハイブリッド環境でも、一元的にポリシーを適用できる点が強みです。

DSPM – データ管理

DSPM(Data Security Posture Management)は、クラウド上に存在するデータの所在や機密性を把握し、保護の優先順位を判断する機能です。クラウド環境ではデータが複数のサービスやリージョンに分散しやすく、「どこに重要データがあるか」が見えにくくなりがちです。DSPMは機密度の高いデータを自動的に検出・分類し、リスクの高い状態にあるものから優先的に対処を促すことで、情報漏洩リスクの低減に貢献します。

KSPM – コンテナ環境管理

KSPM(Kubernetes Security Posture Management)は、Kubernetes環境に特化したセキュリティ態勢の管理機能です。コンテナ技術の普及に伴い、Kubernetes固有の構成や設定に起因するリスクへの対応が重要になっています。CWPPがワークロード全般を保護するのに対し、KSPMはKubernetesクラスタの設定不備やポリシー違反を専門的に検出・是正するもので、CWPPを補完する役割を担います。

IaC – インフラの構成管理

IaC(Infrastructure as Code)は、インフラ構成をコードとして管理するIaCの仕組みを活かし、デプロイ前の段階でセキュリティ上の問題を検出する機能です。本番環境にリリースされてから設定不備が発覚する事態を防ぎ、「シフトレフト」を実現する中核的な手段となります。CI/CDパイプラインに組み込むことで、開発スピードを損なわずにセキュリティを担保できます。

SSPM – SaaS環境管理

SSPM(SaaS Security Posture Management)は、業務で利用するSaaSアプリケーションの設定やアクセス状態を監査する機能です。CSPMがIaaS/PaaS基盤の設定を対象とするのに対し、SSPMはSaaS特有の設定リスクをカバーします。SaaS利用の拡大に伴い、各サービスの設定状況を横断的に把握し、セキュリティ基準との乖離を可視化する仕組みとして、その重要性が増しています。

クラウドセキュリティに関する相談はネットワールドまで

CNAPPが示すように、クラウドセキュリティは個別のツール導入だけでなく、設定・権限・ワークロード・データ・SaaSまでを含めた統合的な保護が求められる時代に入っています。自社のクラウド環境に対して、どの機能をどの優先度で強化すべきか。全体像を踏まえた設計が、効果的な対策の第一歩です。

しかし、市場には多種多様なソリューションが存在し、自社の環境(マルチクラウドやオンプレミスとのハイブリッドなど)に最適な組み合わせを選定するのは容易ではありません。

ネットワールドでは、特定のベンダーにとらわれない中立的な視点で、お客様のシステム環境に最適なセキュリティ対策を支援しています。「現状の可視化から始めたい」「CNAPPの各機能を比較検討したい」など、クラウドセキュリティの構想策定にお悩みの際は、お気軽にご相談ください。